Merangkul Para Pemburu ”Bug”

Peretasan data kerap terjadi. Terminologi komputer, "bug" ialah kecacatan sebuah perangkat lunak atau sistem. Sementara itu, bounty, yang jamak muncul di film koboi, yakni hadiah bagi siapa yang bisa menangkap buronan.

Tampilan Zoom versi 5.0. Dalam versi ini, sejumlah fitur keamanan ditambahkan pada aplikasi telekonferensi video populer tersebut, antara lain mengunci Meeting yang sedang berjalan, mengeluarkan salah satu partisipan, dan mengaktifkan fitur Waiting Room, untuk memastikan tidak ada pihak yang tidak diinginkan dalam rapat.

Pada Jumat, 27 Maret 2020, malam sebuah surat elektronik masuk ke kotak suara Ahmad Alkazimy. Surel itu berasal dari orang tak dikenal, menggunakan nama Raroz Dirinz.

”Halo, saya ingin memberi tahu bahwa saya telah menemukan sebuah critical bug terkait sistem sensitif milik pemerintah Anda. Apakah di negara Anda ada skema sejenis dengan bug bounty?” demikian isi surel tersebut.

Ahmad membalas bahwa secara umum tak ada skema bug bounty berjalan. Ia lalu menawarkan peretas untuk memberitahukan detail peretasan agar ia bisa memberitahukan instansi yang berhasil ditembusnya.

”Namun, akhirnya si peretas tidak memberikan data itu kepada kami. Kalau saya baca dari awal, dia hanya bertanya-tanya tentang sistem bug bounty di Indonesia,” kata Ahmad Alkazimy, Manajer Indonesia Computer Emergency Response Team (ID-CERT), akhir Juni lalu.

Baca Juga: Kesalahpahaman Profesi Peretas Memudar

Dua bulan setelah korespondensi singkat antara Raroz dan Ahmad, sebuah gambar tangkapan layar komputer berisi surel Ahmad ke Raroz dilampirkan dalam sebuah utas (thread) di situs Raid Forums. Menggunakan akun bernama Hotjatking, Raroz ternyata adalah peretas yang mengklaim telah menembus basis data personel Polri.

”Namun, akhirnya si peretas tidak memberikan data itu kepada kami. Kalau saya baca dari awal, dia hanya bertanya-tanya tentang sistem bug bounty di Indonesia.”

Dalam utas itu, Raroz mengklaim, dirinya sebetulnya berniat baik, ingin menunjukkan adanya kerentanan di sistem milik Polri. Tangkapan layar berisi surel dari Ahmad digunakan untuk menjustifikasi klaim ini.

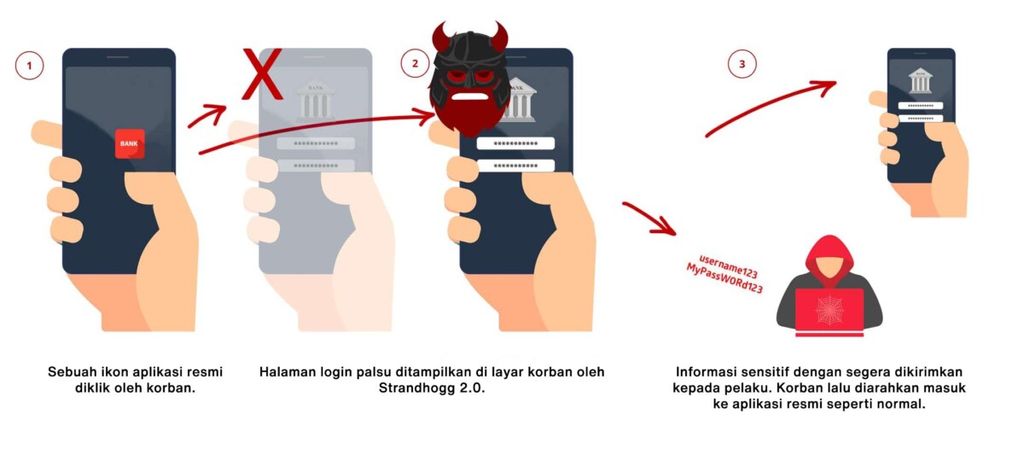

Mekanisme serangan Strandhogg 2.0 yang ditemukan oleh firma keamanan siber asal Norwegia, Promon, Selasa (26/5/2020).

Namun, karena tidak ada ajakan kerja sama dari Polri dan malah mendapatkan bantahan, Raroz memilih menjual basis data yang berhasil diretasnya tersebut. Database yang diklaimnya berisi personel Polri tersebut dibanderol seharga 3.000 dollar AS. Tak lupa, ia juga menyisipkan sejumlah foto personel Polri beserta data pribadi mereka sebagai bukti keberhasilannya meretas.

Kepala Biro Penerangan Masyarakat Divisi Hubungan Masyarakat Polri Brigadir Jenderal (Pol) Awi Setiyono membantah kabar bahwa Sistem Informasi Personel Polri (SIPP) diretas. Kabar itu disebutnya sebagai hoaks. Namun, Direktorat Tindak Pidana Siber Badan Reserse Kriminal Polri tetap menyelidikinya, terutama mengejar penyebar hoaks peretasan itu (Kompas.id, 17/6/2020).

”Bug bounty”

Dalam terminologi komputer, ”bug” ialah kecacatan dalam sebuah perangkat lunak atau sistem. Sementara itu, bounty, yang jamak muncul di film koboi, ialah hadiah bagi siapa yang bisa menangkap buron.

Bug bounty juga semacam itu. Skema ini banyak digunakan perusahaan swasta dan instansi pemerintahan di sejumlah negara untuk membantu mereka menemukan celah keamanan, baik pada sistem mereka maupun pada produk teknologi yang mereka buat. Siapa yang bisa menemukan bug akan mendapatkan hadiah.

Pemburu bug (bug hunter) atau peretas etis (ethical hacker) adalah julukan yang biasa digunakan untuk menyebut peretas berniat baik ini.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F11%2FDSC03205_1574312745.jpg)

Pusat Keamanan Siber Microsoft di Singapura

Ingin pengakuan

Ahmad meyakini, ada dua tujuan mengapa peretas berusaha mengontaknya setelah berhasil menemukan celah keamanan. ”Pertama, dia ingin dapat pengakuan. Kedua, dia tidak ingin dirinya dianggap sebagai penyusup dan berurusan dengan penegak hukum,” kata Ahmad.

Namun, kata Ahmad, patut disayangkan belum ada skema bug bounty yang jelas di Indonesia. Ia pernah mengusulkan ke perusahaan telekomunikasi untuk memberi pengakuan kepada pelapor dalam bentuk voucer uang.

”Namun, usul itu ditolak karena mereka khawatir ke depannya malah akan jadi modus memeras perusahaan.”

”Namun, usul itu ditolak karena mereka khawatir ke depannya malah akan jadi modus memeras perusahaan,” kata Ahmad.

Padahal, menurut Ahmad, kalau kalangan peretas diapresiasi atau bahkan jasanya dipakai sebagai auditor sistem informasi, akan lebih baik manfaatnya buat perusahaan. Karena peretas merasa tidak diapresiasi, untuk mendapatkan keuntungan ekonomi, penjualan data di pasar gelap menjadi pilihan.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F10%2Fc6603a7e-3f28-4438-b7bb-9ce3c575b307_jpg.jpg)

Badan Siber dan Sandi Negara dengan PT Huawei Tech Investment, perusahaan teknologi China resmi menjalin kerja sama di bidang keamanan siber, Jakarta, Selasa (29/10/2019).

Jamak dilakukan

Sistem bug bounty di berbagai perusahaan kelas dunia sudah menjadi hal yang biasa. Google memulai program semacam itu sejak 2010. Salah satu bounty yang berjalan saat ini menantang peretas menemukan celah keamanan ponsel Google Pixel. Google menawarkan 1 juta dollar AS (Rp 14,3 miliar) untuk mereka yang bisa menembus cip khusus keamanan di ponsel itu, yakni Titan M. Bagi mereka yang berhasil menyedot data yang dilindungi cip Titan M, diberi hadiah 500.000 dollar AS (Rp 7,1 miliar).

Berdasarkan catatan HackerOne—platform yang menghubungkan perusahaan dengan pemburu bug—mereka memiliki klien lebih dari 200 perusahaan kelas dunia. Departemen Pertahanan AS sejak 2016 bekerja sama dengan HackerOne menggelar program bug bounty. Pada Oktober 2019, Departemen Pertahanan AS menganggarkan 33.750 dollar AS (Rp 470 juta) untuk peretas yang berhasil menemukan bug pada sistemnya. Dari program ini, 81 peretas dari seluruh dunia menemukan 31 celah keamanan yang dianggap valid (Hackerone.com, 14/10/2019).

Pemerintah Singapura juga menyelenggarakan program pemburu bug tahunan dua kali sejak 2018. Program ini disebut Bug Bounty Program (BBP). Pada BBP 2019, 31 celah keamanan ditemukan dengan total hadiah yang dibayarkan 35.870 dollar Singapura (Rp 370 juta).

Straits Times (1/10/2019) melaporkan, program ini juga hasil kerja sama dengan HackerOne. Setiap peretas identitasnya harus diverifikasi oleh HackerOne. Setiap peretas yang berpartisipasi harus menandatangani perjanjian untuk tidak membagi-bagikan kelemahan yang mereka temukan.

Pada 1 Oktober 2019, Pemerintah Singapura meluncurkan program mandiri bernama Vulnerability Disclosure Program (VDP) atau Program Pengungkapan Kerentanan. Dengan skema ini, publik mengidentifikasi bug dari situs dan aplikasi buatan pemerintah dapat melaporkannya. Badan Teknologi Pemerintah (GovTech) Singapura kemudian memvalidasi laporan dan memperbaiki kelemahan tersebut. Namun, di skema VDP ini, tak ada hadiah uang.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F10%2F825fa6f6-838c-4581-824c-452db43fe9c9_jpg.jpg)

Kasubdirektorat II Tindak Pidana Siber Bareskrim Mabes Polri Komisaris Besar Rickynaldo Chairul (kiri) didampingi Kepala Bagian Penerangan Umum Divisi Humas Polri Komisaris Besar Asep Adisaputra (kanan) memberi keterangan kepada wartawan terkait penangkapan peretas di Mabes Polri, Jakarta, Jumat (25/10/2019). Tersangka berhasil membobol sistem keamanan data perusahaan asing dan menjalankan aksi ransomware dengan permintaan tebusan dalam bentuk bitcoin.

”Bug hunter” Indonesia

Indonesia juga memiliki skema serupa. Juru bicara Badan Siber dan Sandi Negara (BSSN) Anton Setyawan mengatakan, skema yang dibuat BSSN ini disebut Voluntary Vulnerability Disclosure Program (VVDP). Mereka yang melaporkan kerentanan akan diberi apresiasi dalam bentuk sertifikat oleh BSSN.

”Sertifikat ini menunjukkan kepiawaian mereka. Akan berguna di masa depan,” kata Anton, pekan lalu.

VVDP sudah berjalan sejak 2019. VVDP juga menjadi wadah bagi para peretas etis dalam negeri. Ia mengatakan, VVDP juga menjadi penghubung antara perusahaan swasta dan para peretas apabila mereka membutuhkan uji penetrasi terhadap sistem mereka.

Namun, Anton mengatakan, peretas yang terwadahi VVDP tidak digunakan untuk menjaga keamanan sistem instansi pemerintahan. Tidak seperti skema di Singapura ataupun AS. ”Kalau pemerintah sudah ada forumnya sendiri. Tidak dibagi ke luar,” kata Anton.

Di sisi lain, becermin pada dugaan kejadian peretasan sistem personel Polri, Anton mengakui saluran pelaporan insiden milik BSSN belum tersosialisasi dengan baik. ”Ini mungkin kami perlu sosialisasi lebih luas,” katanya.

Menurut Anton, laporan dapat dikirimkan ke BSSN melalui alamat surel bantuan70@bssn.go.id.

Hanya, Chairman Lembaga Riset Keamanan Siber Pratama Dahlian Persadha mengatakan, hadiah yang diberikan BSSN kepada pemburu bug sekadar sertifikat, kaus, ataupun mug. Menurut dia, ini tidak cukup. ”Hal ini mungkin yang membuat banyak hacker yang malas lapor dan akhirnya data yang didapat lebih baik dijual di pasar gelap,” kata Pratama.

”Ada beberapa yang sadar dan meng-hire hacker dengan anggaran yang cukup untuk melakukan penetration test ke sistemnya. Namun, ya, tidak banyak.”

Pratama mengatakan, seharusnya kerja sama antara instansi pemerintahan dan masyarakat dalam bentuk skema pemburu bug mutlak dilakukan. Namun, hal ini bahkan belum banyak dilakukan perusahaan swasta di Indonesia. ”Ada beberapa yang sadar dan meng-hire hacker dengan anggaran yang cukup untuk melakukan penetration test ke sistemnya. Namun, ya, tidak banyak,” kata Pratama.

Baca Juga: Ahli Analisis Data dan Keamanan Siber Dibutuhkan

Ketua Indonesia Cyber Security Forum Ardi Sutedja menilai, kondisi keamanan siber di instansi pemerintahan Indonesia sangat kurang. Menurut dia, selama ini instansi pemerintah sudah puas ketika infrastruktur siber yang dipasang sudah bisa berjalan, tetapi tidak diawasi keamanannya.

Ardi juga memahami bahwa usia BSSN yang masih muda memungkinkan masih banyak celah yang harus diperbaiki. Namun, pada masa yang masih muda inilah saatnya BSSN dapat tumbuh dengan pijakan yang tepat. Kolaborasi adalah kunci.

#Harus bisa kerja sama. Harus mau minta tolong siapa saja. Tidak bisa BSSN menyelesaikan insiden siber sendirian,” pungkasnya.

Lantas, bagaimana menurut Anda?