Misteri Peretasan Akun Para Pengkritik (2)

Cerita sejumlah politisi oposisi dan pegiat antikorupsi yang diretas akun media sosialnya memiliki kesamaan. Dari cerita itu, hampir pasti metode yang digunakan adalah peretasan jarak jauh.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F02%2FSupriyanto-cebong_1549043527.jpg)

Peretasan akun media sosial.

Cerita sejumlah politisi oposisi dan pegiat antikorupsi yang diretas akun media sosialnya memiliki kesamaan. Dari cerita itu, hampir pasti metode yang digunakan adalah peretasan jarak jauh. Pelakunya bukan orang sembarangan karena dipastikan memiliki keterampilan dan akses pada teknologi tingkat lanjut.

Dunia peretasan mengenal setidaknya dua metode untuk meretas akun media sosial. Metode pertama, metode yang paling sederhana dalam peretasan. Pelaku mengambil ponsel korban kemudian membajaknya. Bisa juga memanfaatkan keteledoran korban yang lupa menutup akun media sosial di komputer. Jadi, pelaku dengan mudah mengambil akses dari komputer tersebut.

Namun, dari cerita sejumlah politisi oposisi dan pegiat antikorupsi yang akun media sosialnya diretas, mereka yakin bukan metode sederhana ini yang digunakan para peretas.

Sebab, sebelum diretas, ponsel tidak pernah lepas dari penguasaan mereka. Tak pernah pula komputer mereka diakses orang lain, apalagi sampai bisa mengutak-atik akun media sosial.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2018%2F11%2F67680604.jpg)

Masyarakat banyak meluangkan waktunya untuk mengamati media sosial. Akun media sosial rentan diretas sehingga masyarakat harus hati-hati.

Seperti diberitakan sebelumnya, para politisi oposisi mengaku akun media sosialnya dibajak saat Pemilu 2019. Sementara para pegiat antikorupsi diretas akun Whatsapp-nya saat menentang revisi Undang-Undang Komisi Pemberantasan Korupsi (UU KPK) yang bakal melumpuhkan KPK dalam memberantas korupsi. Revisi diinisiasi DPR dan kemudian disetujui pemerintah.

Baca juga: Yang Vokal yang Diretas (1)

Berkaca pada kisah mereka itu, hampir pasti metode peretasan adalah peretasan jarak jauh yang bisa dilakukan tanpa harus mengakses ponsel atau komputer korban.

Hal ini dibenarkan pula oleh ahli digital forensik Ruby Alamsyah yang coba menggali keterangan dari sejumlah pegiat antikorupsi yang akun Whatsapp-nya diretas.

Ruby mengatakan, sebelum peretasan terjadi, para korban mengaku mendapatkan pesan dari nomor tak dikenal. Pesan itu berisi pemberitahuan bahwa ponsel mereka hendak diretas.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F05%2FWhatsApp-Image-2019-05-27-at-10.40.53-PM-1_1558971810.jpeg)

Ahli forensik digital, Ruby Alamsyah

Mereka kemudian diminta membalasnya dengan mengirimkan kode verifikasi (OTP) yang berguna untuk mengaktifkan Whatsapp. Sebelumnya, sudah masuk pula pesan singkat resmi dari Whatsapp yang berisi kode verifikasi. Kehadiran pesan singkat itu sebenarnya menandakan bahwa aplikasi Whatsapp dengan nomor yang sama telah dipasang pada ponsel lain.

”Korban percaya ponselnya akan diretas, lalu dia mengirim kode verifikasi itu ke nomor itu. Justru itulah yang membuat ponselnya sungguh-sungguh akan berhasil diretas,” ujar Ruby.

Mengirimkan virus

Peretasan jarak jauh itu tidak bisa dilakukan sembarangan orang. Pelaku harus memiliki keterampilan teknologi tingkat lanjut. Sebab, peretasan menggunakan perangkat keras berteknologi canggih plus perangkat lunak yang mampu mengirimkan virus ke ponsel korban dan kemudian membajak akun korban.

Tak hanya itu, pelaku dipastikan bermodal besar. Sebab, dibutuhkan modal puluhan juta rupiah hingga ratusan juta rupiah untuk mengembangkan perangkat lunak dan keras tersebut.

Salah seorang wartawan peserta Microsoft Underground Tour di Redmond, Negara Bagian Washington, Amerika Serikat, 2-3 November 2016, mengabadikan peta serangan malware. Indonesia terbilang negara yang rentan terhadap kejahatan dunia maya.

Bagaimana cara kerja peretasan jarak jauh itu? Tahap awal, malware atau spyware dikirimkan ke ponsel korban. Virus itu akan merusak sistem sehingga mengacaukan kerja ponsel. Selain itu, virus memungkinkan pelaku meraup data dan mengakses seluruh aplikasi yang ada di ponsel.

Pengiriman malware dan spyware salah satunya dilakukan melalui surat elektronik (surel) atau pesan singkat dari alamat tak dikenal yang isinya tautan situs. Jika diklik, biasanya situs palsu atau bodong, tetapi menjadi jalan masuk virus ke dalam ponsel korban. Oleh karena itu, jika korban pernah mengakses situs serupa secara tidak sengaja, kemungkinan besar virus yang sama juga telah masuk ke ponsel.

Motif ekonomi

Metode peretasan jarak jauh ini sebenarnya bukan barang baru. Tak sedikit yang sudah menjadi korbannya, tetapi pada umumnya bermotifkan ekonomi. Peretas, setelah meretas, mengaku sebagai korban dan memeras atau meminta rekan-rekan korban yang ada dalam kontak ponsel korban untuk mentransfer sejumlah uang.

Di luar itu, perangkat spyware dan malware sebenarnya diproduksi dan dijual oleh sejumlah perusahaan. Salah satunya bernama Pegasus yang dibuat oleh NSO Group, Israel.

Penjualan dan lisensi penggunaan Pegasus ini terbatas. Hanya untuk pemerintah dan lembaga penegak hukum. Tujuannya, untuk membantu dalam memberantas kriminalitas dan terorisme.

Seorang perempuan menggunakan ponsel di depan gedung NSO Group, Israel.

Namun, dalam praktiknya, tidak sepenuhnya demikian. Dalam laporan The New York Times, Minggu, 2 Desember 2018, Pegasus disebut pernah digunakan untuk membajak alat komunikasi Jamal Khashoggi, jurnalis Arab Saudi yang dibunuh karena bersikap oposisi terhadap Kerajaan Arab Saudi pada Oktober 2018.

Dengan memanfaatkan Pegasus, gerak-gerik Khashoggi sudah dipantau berbulan-bulan sebelum pembunuhan.

Tidak hanya akun media sosial-nya, tetapi juga seluruh aktivitasnya karena kamera dan pelantang (microphone) di ponselnya ikut dibajak. Alhasil, peretas mampu memantau seluruh rekaman gambar dan suara apa pun yang dia kemukakan.

Aparat perlu berkoordinasi dengan Whatsapp untuk melihat log aktivitas nomor yang diretas.

Bagaimana dengan peretasan yang dialami politisi oposisi dan pegiat antikorupsi di Indonesia? ”Perlu penelusuran lebih lanjut tentang identitas dan motif pelaku,” kata Ruby.

Menurut pakar teknologi informasi Onno W Purbo, dengan masifnya peretasan, bisa jadi peretas tak tunggal, melainkan bekerja dalam tim. Kepolisian sangat mungkin untuk bisa mengungkapnya. ”Aparat perlu berkoordinasi dengan Whatsapp untuk melihat log aktivitas nomor yang diretas,” ujarnya.

Pemerintah pun mendorong penyelidikan. ”Sebaiknya dilakukan penyelidikan terkait dugaan peretasan,” kata Kepala Biro Humas Kementerian Komunikasi dan Informatika Ferdinandus Setu.

Baca juga: Tips Aman dari Peretasan Whatsapp

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F06%2FWhatsApp-Image-2019-06-13-at-3.55.29-PM_1560416290.jpeg)

Kepala Biro Humas Kementerian Komunikasi dan Informatika Ferdinandus Setu

Dari penyelidikan, bisa diketahui apakah peretasan karena kepentingan politik atau kelalaian korban. Sebab, trik umum yang dilakukan untuk meretas biasanya memanfaatkan ketidaksadaran korban, yaitu melalui fitur migrasi nomor.

Sayangnya, Polri bersikap pasif atas kasus-kasus peretasan bermotif politik itu. Kepala Biro Penerangan Masyarakat Polri Brigadir Jenderal (Pol) Dedi Prasetyo mengatakan masih menunggu laporan dari korban sebelum investigasi dimulai. ”Ya, lapor saja agar ditindaklanjuti tim siber kepolisian daerah,” ucapnya.

Aturan hukum

Terlepas dari motif apa pun yang digunakan, Ferdinandus menambahkan, peretasan jelas melanggar hukum. Hal itu diatur dalam Pasal 30 Ayat (1) dan (2) Undang-Undang Nomor 11 Tahun 2008 tentang Informasi dan Transaksi Elektronik. ”Ancaman pidananya enam tahun penjara,” katanya.

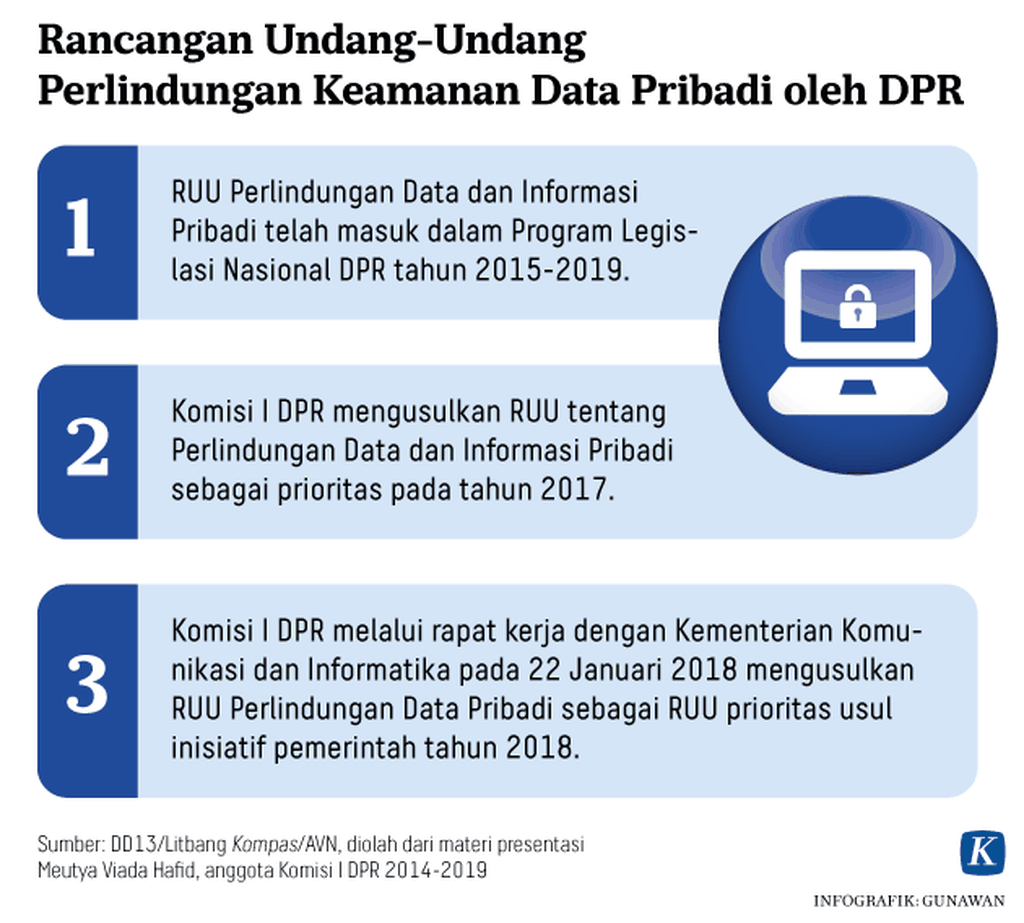

Meski demikian, menurut anggota Komisi I DPR dari Fraksi Partai Golkar, Satya Widya Yudha, aturan itu perlu diperkuat dengan undang-undang tentang perlindungan data pribadi.

Baca juga: Whatsapp Versus Penguntit dan Peretas

Namun, pembahasan rancangan undang-undang (RUU) yang tak kunjung tuntas menjadi persoalan tambahan. Ia mendorong pemerintah untuk segera menyerahkan naskah RUU tersebut. ”Payung hukum yang kuat penting agar (peretasan) tidak dimanfaatkan untuk kepentingan yang tidak bertanggung jawab,” ujar Satya.

Ferdinandus mengatakan, pemerintah sudah menyelesaikan naskah RUU Perlindungan Data Pribadi. Saat ini, naskah tersebut tengah menanti persetujuan dari kementerian/lembaga terkait. Ia menargetkan, bulan ini naskah sudah disampaikan ke DPR.

Bagi anggota Komisi I DPR dari Fraksi Partai Demokrat, Roy Suryo, penguatan regulasi memang dibutuhkan. Namun, dalam jangka pendek, ketegasan dan obyektivitas aparat penegak hukum untuk menangani peretasan ini mutlak dibutuhkan.

Baca juga: Ancaman Demokrasi dari Dunia Maya (3-Habis)

Sebab, peretasan merupakan bentuk mutakhir dari upaya pembungkaman pendapat. Pada tingkatan selanjutnya, hal itu akan berdampak pada kualitas demokrasi Indonesia.

Selain itu, jika tidak diusut, ini bisa jadi bola liar yang justru menyerang pemerintah. Dengan oposisi yang disasar, plus para pegiat antikorupsi yang mengkritik kebijakan pemerintah, bukan tidak mungkin akan muncul asumsi liar atau bahkan tuduhan bahwa peretas diinstruksikan dari penguasa.