Ada Sindikat Pembajak Akun

Pencurian akun aplikasi percakapan maupun layanan transportasi daring umumnya dilakukan sindikat dari Sumatera dan Sulawesi. Polisi beberapa kali menangkap sindikat ini.

Cuitan yang mengawali utas (thread) oleh @OTPDrama mengenai penyalahgunaan fitur pengalihan panggilan (call forwarding/call divert) untuk mendapatkan kode OTP dari calon korban. Tangkapan layar (screen capture) diambil pada Rabu (12/2/2020).

JAKARTA, KOMPAS -- Pelaku pembajakan akun aplikasi percakapan dan layanan transportasi daring yang masih berkeliaran terus mengembangkan modus kejahatannya. Pelaku mengombinasikan berbagai macam cara mengambil alih akun pengguna aplikasi.

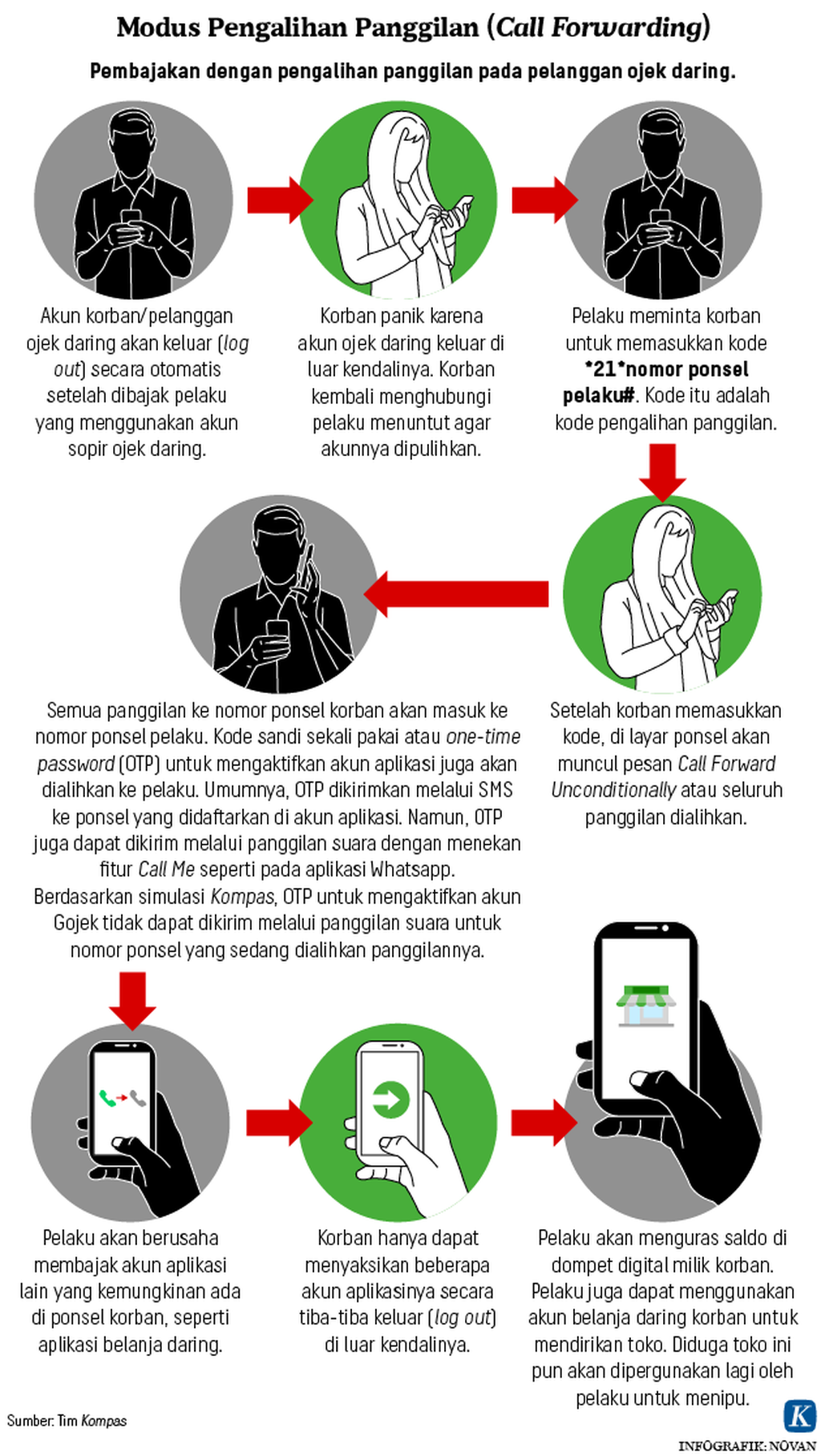

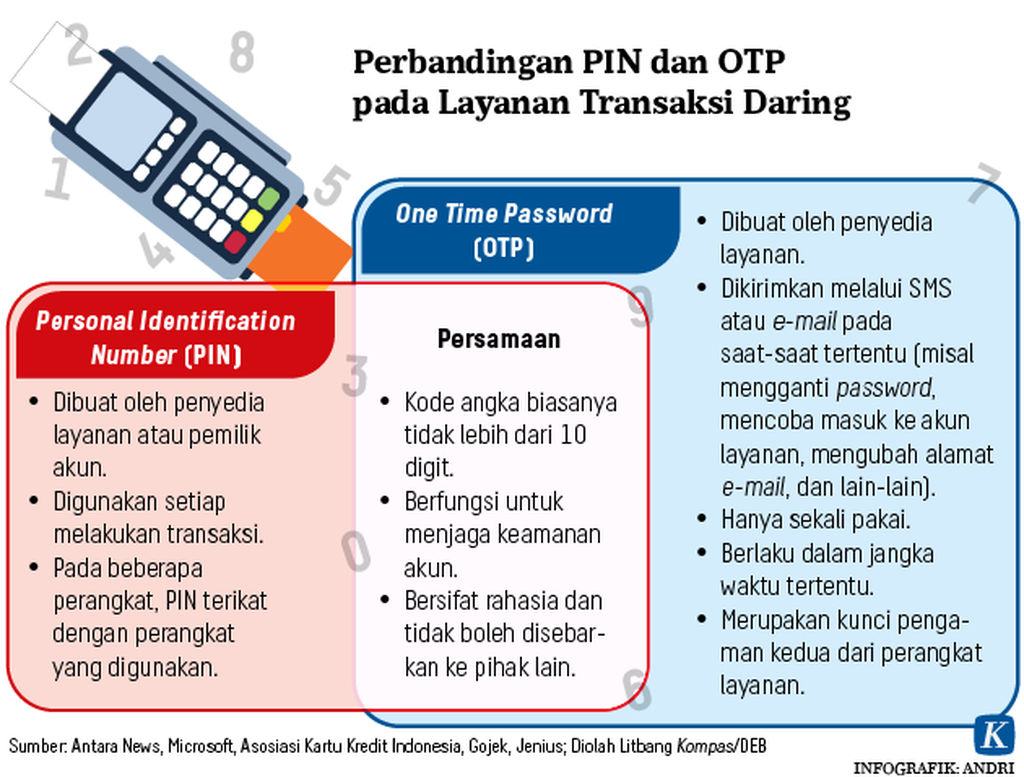

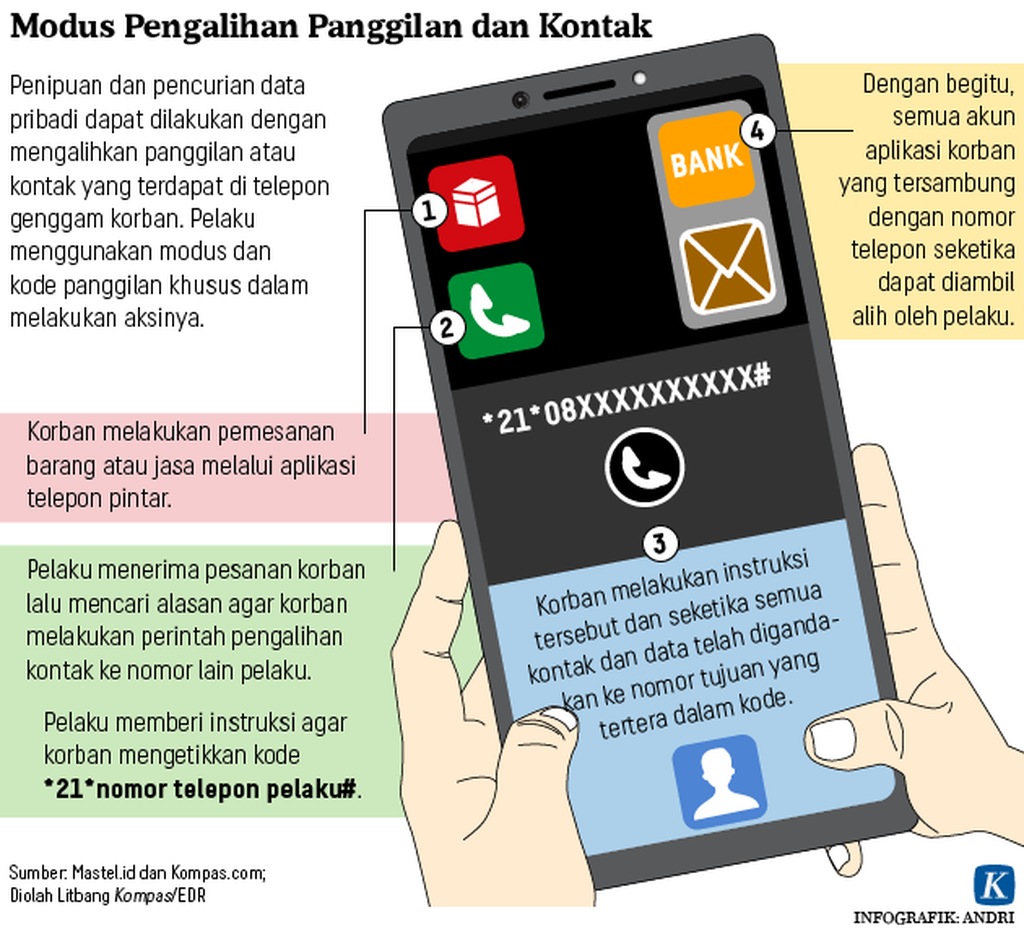

Penelusuran sepanjang Januari-Februari 2020 menemukan, pelaku kejahatan memadukan tipu daya dengan meminta korbannya mengaktifkan fitur pengalihan panggilan atau call forwarding ke nomor ponsel pelaku. Dengan cara ini, pelaku dapat lebih mudah memperoleh kode rahasia sekali pakai atau one time password (OTP) akun aplikasi korban, dan bahkan pelaku bisa menguasai lebih dari satu akun aplikasi yang terpasang di ponsel korban. Selain lewat SMS, OTP dapat diperoleh melalui panggilan telepon.

Tak hanya pengalihan panggilan, para penipu digital ini juga biasanya meminta calon korbannya untuk mengaktifkan berbagai fitur pengalihan SMS seperti *500*22# untuk pengguna Telkomsel.

Selain itu, pelaku juga bisa mengirimkan sejenis virus ke ponsel korban yang membuat isi SMS bisa diretas. “Jika saya tanam virus ini di ponsel korban, maka apa pun SMS yang masuk di ponsel korban, bisa saya baca. Enggak perlu lagi saya bujuk untuk minta OTP. Saat itu juga saya bisa tahu kode-kode tersebut karena saya punya akses untuk baca SMS korban," ujar ahli digital forensik Puslabfor Mabes Polri, Komisaris Besar Muhammad Nuh Al-Azhar akhir Februari,

Nana (33), karyawati sebuah perusahaan media di Jakarta ini harus menanggung kerugian hingga Rp 1,7 juta akibat 3 akun aplikasi di ponselnya dibajak oleh penipu yang menggunakan akun sopir Gojek atas nama Ichwan. Nana yang ditemui Kompas di Jakarta pada akhir Januari lalu, mengungkapkan, peristiwa mengenaskan itu ia alami hampir dua bulan lalu, pada 21 Desember 2019.

Kala itu, Nana mengungkapkan, ia bersama teman-teman satu kantornya patungan memesan makanan lewat Gofood, layanan pemesanan makanan di Gojek, senilai total Rp 411.000. Nana menggunakan aplikasi Gojek miliknya untuk memesan makanan itu, dan membayarnya dengan Gopay, dompet digital yang terpasang di aplikasi Gojek.

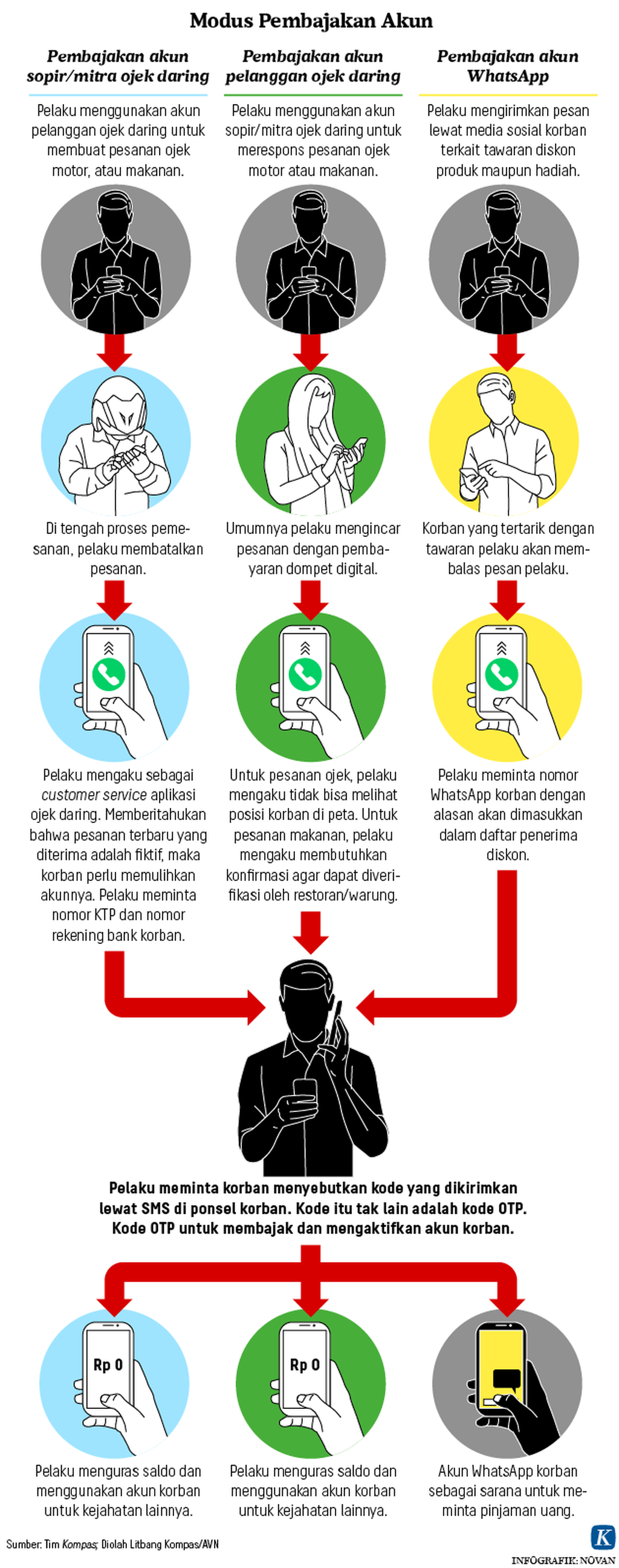

Seperti modus pembajakan akun ojek daring maupun Whatsapp pada umumnya, Nana pada mulanya terjerat tipu daya pelaku. Dengan alasan untuk mencocokan pesanannya, pelaku meminta Nana menyebutkan kode yang diklaim dikirimkannya lewat SMS. Padahal kode itu adalah kode OTP untuk masuk dan mengaktifkan aplikasi Gojek milik Nana.

Baca juga : Pengalihan Panggilan, Fitur Lawas Andalan Pencuri Akun Aplikasi

Kode OTP itu bisa terkirim ke ponsel Nana, diduga karena pelaku berusaha menguasai akun Gojek Nana. Caranya dengan mendaftarkan nomor ponsel di akun Gojek Nana, ke aplikasi Gojek yang baru. Secara otomatis setiap OTP akan dikirimkan oleh sistem ke nomor ponsel yang didaftarkan di aplikasi Gojek.

Meskipun sempat curiga, Nana akhirnya terhasut dan memberikan kode OTP karena arahan dan penjelasan dari pelaku yang cukup meyakinkan. Beberapa detik kemudian akun Gojek Nana keluar (log out) secara otomatis.

Nana yang menyadari baru saja ditipu kemudian menghubungi pelaku, menuntut agar akun Gojek miliknya dipulihkan. Alih-alih menaruh belas kasih, pelaku malah kian memanfaatkan kesempatan itu dengan meminta Nana memutar atau menekan *21*082175150820#. Menurut Nana, pelaku mengaku itu adalah kode untuk pemulihan akun.

Padahal, kode itu adalah fitur pengalihan panggilan suara dari nomor ponsel Nana ke pelaku. Nomor telepon yang berada di belakang bintang itu adalah nomor pelaku.

Baca juga : Saling Berbagi Modus Pencuri Akun Aplikasi

Nana mengaku tak begitu memperhatikan apakah dia menekan kode itu atau tidak. Selain memang pemutaran kode itu tidak meninggalkan jejak di ponsel. Berdasarkan pengamatan Kompas, setelah kode itu diputar maka hanya muncul pesan singkat yang tampil sesaat di layar ponsel berisi pemberitahuan bahwa semua panggilan dialihkan.

Nana menduga kemungkinan ia tak sengaja menekan kode itu, karena saat itu pun ia masih sibuk bekerja dan ia juga tidak mengetahui fungsi kode tersebut. Hingga akhirnya dia menyaksikan, selain akun Gojek, akun Whatsapp dan Tokopedia di layar ponselnya dikuasai si penipu.

Di saat itu Nana baru menyadari semua panggilan ke ponselnya dialihkan ke nomor ponsel pelaku, termasuk kode OTP akun Whatsapp dan Tokopedia miliknya yang dikirim lewat telepon. Hal itu pun terkonfirmasi setelah orangtuanya menanyakan perihal nomor ponselnya yang hanya terhubung dengan pemberitahuan panggilan sedang dialihkan.

“Kemudian aku hubungi customer service Telkomsel, barulah ketahuan nomor ponselku dialihkan ke nomor pelaku. Baru kemudian (nomor ponsel) dipulihkan lagi,” jelasnya.

Setelah berhasil menghentikan pengalihan panggilan, Nana memulihkan akun aplikasi yang dicuri pelaku satu per satu dengan meminta bantuan pengelola aplikasi. Setelah dipulihkan, ia baru mengetahui bahwa seluruh saldo Gopay di akun Gojek miliknya telah dikuras pelaku untuk dibelikan pulsa.

Selama akunnya dikuasai pelaku, saldo Gopay Nana masih tersisa sekitar Rp 800.000. Dari laporan aktivitas di akun Gojek miliknya, Nana menemukan pelaku menambah saldo Gopay itu dengan menarik dana dari rekening BCA miliknya lewat Oneklik BCA yang terpasang di akunnya sebesar Rp 950.000 dalam tiga kali transaksi. Saldo Gopay di akunnya pun menjadi Rp 1.750.000.

"Sepertinya pelaku ini bisa mengubah PIN Oneklik BCA punyaku, sehingga dia bisa tarik uang untuk menambah saldo Gopay," jelas Nana.

Dengan memanfaatkan pembelian pulsa yang ada di akun Gojek, pelaku membelanjakan seluruh saldo itu untuk membeli pulsa AXIS dengan nomor 083144555701 senilai total Rp 1,5 juta yang dilakukan dalam dua kali transaksi. Sisanya, Rp 250.000 digunakan untuk membayar Oke Digital Sinarmas.

Baca juga : Awas Penipu Digital Mengincar Akun Aplikasi Anda

Saat dikonfirmasi, Executive Vice President Secretariat and Corporate Communication BCA, Hera F Haryn menyampaikan, pihaknya mengimbau kepada nasabah agar tidak membagikan kartu ATM dan OTP kepada siapa pun, supaya aplikasi Oneklik BCA tetap aman dari jangkauan penjahat.

"BCA senantiasa menjaga kerahasiaan semua informasi transaksi dan menerapkan sistem pengamanan transaksi yang ditetapkan otoritas. Jika membutuhkan informasi lebih lanjut dapat menghubungi contact center BCA," jelasnya.

Akun Dimanfaatkan Pelaku

Sementara di akun Tokopedia milik Nana, saldo OVO sebesar Rp 29.000 juga dikuras pelaku. Namun yang paling membahayakan, pelaku mendaftarkan akun Tokopedia Nana sebagai mitra kerja Tokopedia. Diduga pelaku berusaha membuat toko fiktif agar bisa kembali menipu korban lainnya di Tokopedia.

“Setelah berhasil mengambil alih akun Gojek dan Tokopedia, keesokan paginya aku memperoleh pemberitahuan dari Tokopedia bahwa permintaan menjadi mitra kerja tidak berhasil padahal aku tidak pernah minta menjadi mitra kerja Tokopedia,” tuturnya.

Sementara untuk akun Whatsapp, diakui Nana, lebih mudah untuk dipulihkan karena ia memasang kode sandi pada akun itu. Akibatnya pelaku tidak dapat menggunakan akun WA miliknya meski pelaku bisa mengakses akun tersebut. “Akun Whatsapp langsung bisa aku pulihkan karena dia (pelaku) tidak bisa menggunakan WA aku. Aku pasang PIN di WA,” jelasnya.

Kompas kemudian melakukan simulasi pembajakan akun WA dengan modus menggunakan pengalihan panggilan. Untuk memperoleh OTP, WA menyediakan pilihan kirim SMS sebanyak dua kali, dan pilihan selanjutnya adalah call me. Dengan call me, OTP akun WA Kompas dikirimkan lewat telepon. Dengan dilakukan pengalihan panggilan pada nomor ponsel Kompas, OTP akun WA Kompas yang dikirimkan lewat panggilan suara itu pun langsung masuk ke nomor ponsel orang lain yang dijadikan tujuan pengalihan panggilan.

Sebaliknya, fitur pengalihan panggilan ini tidak dapat digunakan untuk memperoleh OTP Gojek. Hasil simulasi Kompas menunjukkan sistem Gojek tidak merespons pemberian OTP lewat panggilan suara untuk nomor ponsel yang sedang dalam pengalihan panggilan suara, dan hanya merespons untuk pengiriman OTP lewat SMS.

Baca juga : Teperdaya Akibat Kurang Waspada

Penipuan dengan modus serupa juga dialami musisi Maia Estianty pada Desember 2019 lalu. Akun Gojek, Tokopedia, dan WA miliknya, juga dibajak pelaku yang berlindung di balik akun sopir Gojek. Saldo Gopay miliknya sekitar Rp 1 juta pun dikuras pelaku. Maia mengaku, sebelum perisitwa itu terjadi, ia tak pernah mengenali fitur pengalihan panggilan, termasuk fungsinya. Akibatnya ia mempercayai permintaan sopir Gojek yang memintannya memutar kode fitur itu, yang mengakibatkan ketiga akun aplikasinya dibajak pelaku.

“Sebelum kejadian nggak pernah tau yang namanya kode forwarding,” ucapnya.

Maia pun berharap agar pemerintah ikut turun tangan mengatasi penipuan lewat aplikasi. “Rasanya pemerintah harus mengajak pengusaha aplikasi Indonesia untuk berkampanye sampai viral untuk masalah ini, untuk meredam banyaknya modus penipuan melalui aplikasi,” jelasnya.

Tak hanya pelanggan, penipuan dengan modus ini juga menyasar kalangan sopir ojek daring. Wisnu Hijrah, salah satunya mengaku, ada saja alasan yang disampaikan pelaku agar ia memutar kode fitur pengalihan panggilan.

"Ada customer yang minta saya hubungi kode itu, *21* dan diikuti nomor ponsel. Saya sudah tahu ini pasti penipu mau bajak akun (ojek daring) saya. Tidak saya tanggapi. Saya tahu fungsi kode ini dari sesama teman ojek daring," tuturnya.

Selain fitur pengalihan panggilan dengan kode *21*nomor ponsel tujuan#, ada beberapa kode Unstructured Supplementary Service Data (USSD) lainnya untuk pengalihan panggilan telepon.

Kode *61* adalah pengalihan untuk panggilan yang tidak terjawab. Ada pula kode *62*, untuk mengalihkan panggilan yang datang apabila nomor pengguna sedang tidak aktif atau berada di luar jangkauan. Sementara itu, kode *67* digunakan untuk mengalihkan panggilan apabila nomor pengguna sedang sibuk.

Cukup mengetikkan rangkaian kode tersebut dan diikuti dengan nomor penerima panggilan, fitur ini langsung aktif. Call forwarding registration was successful pendaftaran pengalihan panggilan telah sukses, adalah teks yang muncul sesaat setelah tombol dial disentuh oleh pengguna, tanpa ada permintaan konfirmasi tambahan.

Penggandaan SMS

Pemilik akun Twitter @OTPDrama yang mengklaim dirinya sebagai mantan penipu ini pun mengungkapkan, kode pengalihan panggilan *21* hanyalah salah satu cara bagi para penipu untuk mendapatkan kode OTP calon korban tanpa harus meminta secara langsung.

Dalam wawancara bersama Kompas lewat aplikasi Telegram, @OTPDrama mengatakan, penipu juga dapat menggunakan fitur pengalihan SMS yang diaktifkan melalui kode *500*22# dari Telkomsel.

Apabila korban potensial berhasil diperdaya memutar kode tersebut, dan mengikuti beberapa langkah selanjutnya, dapat dimungkinkan seluruh pesan SMS yang diterima akan dialihkan ke nomor tujuan. Sementara kode fitur-fitur ini tidak terekam di ponsel sehingga pengguna ponsel sulit mengingat kapan dan kenapa ia mengoperasikan kode itu.

Dengan demikian, apabila server aplikasi mengirimkan SMS berisi nomor OTP ke nomor ponsel korban, maka SMS tersebut akan dialihkan ke nomor yang dipegang pelaku.

“Ini salah satu cara efektif buat penipu dapetin kode OTP, baik kode dari mobile banking, akun dompet elektronik dan lain-lain yg memakai OTP untuk verifikasi,” kata @OTPDrama yang menolak mengungkap identitasnya.

Fitur Dasar

Kasubdit I Direktorat Tindak Pidana Siber Bareskrim Polri, Kombes Pol Reinhard Hutagaol mengatakan, sejauh ini Dittipid Siber Bareskrim Polri telah menangkap sejumlah pelaku penipuan di siber, salah satunya pelaku yang mengambil alih akun aplikasi.

Namun Reinhard tak merinci jumlah penipu di siber yang telah ditangkap. Hanya menurutnya, pelaku umumnya adalah sindikat dari Sumatera dan Sulawesi. Para pelaku dijerat dengan Undang-Undang Informasi dan Transaksi Elektronik.

“Yang jelas sudah banyak juga (pelaku penipuan di siber) yang kami tindak. Pelaku melakukan (kejahatannya) dengan tipu daya, dan biasanya mereka itu sindikat. Ada di Sumatera dan Sulawesi,” jelasnya.

Selama 2019 kemarin, setidaknya ada 351 laporan yang diterima Dittipid Siber Bareskrim Polri terkait penipuan di daring untuk mengambil alih akun aplikasi pengguna dengan cara meminta kode sandi sekali pakai atau one-time password (OTP). Kejahatan ini menimbulkan kerugian hingga Rp 73 miliar.

Reinhard mengatakan, dari semua penipuan di daring pada umumnya menggunakan rekayasa sosial (social engineering) berupa tipu daya. Pada penipuan yang meminta OTP, pelaku melakukan rekayasa sosial dengan berpura-pura sebagai tenaga layanan pelanggan atau customer service (CS). Sementara korban berpikir bahwa OTP adalah metode dari aplikasi maupun bank akibat kurangnya edukasi terkait keamanan di ruang siber.

“Rata-rata dalam kejahatan ini, pelaku mengaku sebagai CS dan akan membuat korbannya panik, hingga akhirnya korban memberikan kode OTP,” ucapnya.

Namun di sisi lain, menurut Reinhard, pihaknya masih menemukan beberapa OTP yang dikirim lewat SMS maupun surat elektronik yang belum mencantumkan peringatan agar kode itu tidak dibagikan kepada siapa pun. Akibatnya, korban menjadi semakin mudah terjerat tipu daya pelaku.

“Menurut kami, sebaiknya peringatan itu dicantumkan untuk mengedukasi masyarakat. Memang diakui, untuk memberikan pendidikan digital kepada masyarakat ini menjadi tantangan tersendiri,” jelasnya.

Saat dikonfirmasi General Manager External Corporate Communication Telkomsel, Aldin Hasyim menyampaikan, fitur pengalihan panggilan merupakan fitur dasar layanan telepon yang disediakan semua operator, termasuk Telkomsel. Fitur ini berfungsi agar pelanggan dapat mengalihkan panggilan yang masuk ke nomor ponselnya, dan fitur ini pun sudah ada sejak sekitar tahun 2000.

“Telkomsel menganjurkan agar masyarakat selalu waspada dengan berbagai modus penipuan. Jika merasa telah terjadi aktivitas yang mencurigakan yang melibatkan penggunaan nomor telepon pelanggan, dengan indikasi aktivitas penipuan, segera hubungi layanan pelanggan Telkomsel,” jelasnya.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2020%2F02%2FDSC01486_1581343266.jpg)

Komisioner Badan Regulasi Telekomunikasi Indonesia (BRTI) Agung Harsoyo

Komisioner Badan Regulasi Telekomunikasi Indonesia (BRTI) Agung Harsoyo mengatakan bahwa penipuan dengan menggunakan fitur pengalihan panggilan itu sesungguhnya telah menyalahgunakan kode USSD. Sebab, kode itu memiliki fungsi bagi pengguna ponsel.

Namun, menurut Agung, sebaiknya memang ada perbaikan mekanisme pengaktifan fitur pengalihan panggilan tersebut agar tidak terlalu mudah untuk mengaktifkannya. Dengan demikian pengguna yang memutar kode tersebut dapat memahami dampak dari pengaktifan kode tersebut.

Agung mengatakan, meski ada sejumlah kejahatan yang dilakukan dengan menyalahgunakan kode tersebut, namun tidak serta-merta kode itu dilarang penggunaannya dan aktivasinya oleh operator selular.

“Kalau masih berlaku ya diperbaiki mekanismenya agar tidak seperti sekarang, karena itu (fitur pengalihan panggilan) tetap ada gunanya,” kata Agung.

Agung mengatakan, sebaiknya masyarakat maupun aparat penegak hukum dapat terlibat aktif untuk mengungkap penipuan dengan metode ini. Efek jera tetap dibutuhkan agar ada pembelajaran bagi masyarakat dan pelaku. Apalagi, semua aktivitas dan kejahatan yang terjadi di siber dan jaringan telekomunikasi pasti meninggalkan jejak.

“Ketika dicek di-forward kemana, kan ketahuan. Sebab, tidak ada yang tak bisa dilacak di digital ini. Operator pun pasti memiliki rekaman setiap penggunaan nomor ponsel, termasuk lokasinya (tempat nomor ponsel digunakan),” jelasnya.

(DHANANG DAVID ARITONANG/BENEDIKTUS KRISNA YOGATAMA)